BIK-BAK Персоналізація

Робота з комплексом «BIK-BAK Персоналізація» — часті запитання

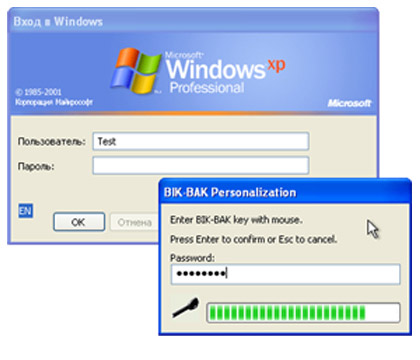

«BIK-BAK Персоналізація» — апаратно-програмний комплекс для ідентифікації та аутентифікації користувачів із захистом каналу.

Користувач може використовувати ключ BIK як окремо, так і сумісно з клавіатурним паролем. При сумісному використанні з'являється можливість введення найпростіших паролів, наприклад: імена, дати, числа, слова і т. і.

Галузь призначення програми розповсюджується на будь-які додатки, які потребують ідентифікації та аутентифікаціі користувача з допомогою паролю: це програми шифрування, пакування, поштові клієнти, браузери та ін. Її також можливо використовувати в будь-яких діалогах операційної системи, що потребують введення паролю: при доступі до мережевих ресурсів, запуску програм від імені іншого користувача, а також при ідентифікації та аутентифікаціі користувача на етапі входу до системи.

Застосовується разом з пристроями

«Рідер для ключа BІK-ВАК» та «Миша комп'ютерна персоналізована».

Комплекс вирішує проблему безпечного захищеного введення аутентифікаційних даних користувача і застосовується в наступних випадках:

- локальний вхід на робочу станцію;

- мережевий вхід на робочу станцію або домен;

- доступ до мережевих ресурсів;

- доступ до веб-ресурсів;

- доступ до баз даних;

- доступ до VPN-мереж;

- запуск процесів від імені іншого користувача;

- засоби аутентифікації прикладних програм;

- інші процедури аутентифікації.

Користувач вручну набирає свій код на ключі BIK шляхом обертання кодових сегментів ключа навколо загальної осі.

Комплекс прозоро інтегрується в інформаційну систему і може застосовуватися як окремо, так і сумісно з іншими засобами ідентифікації і аутентифікації.

В комплексі зберігаються всі призначені для користувача якості стандартних засобів аутентифікації:

- зручність використовування;

- надійність;

- універсальність;

- сумісність;

- прозора інтеграція в існуючі системи;

- стійкість до втрати, крадіжки, копіювання.

Основні переваги комплексу:

- приховане, швидке і зручне введення коду;

- захист каналу передачі коду в комп'ютер;

- стійкість коду (пароля) до атак «по словнику»;

- можливість використання простих паролів;

- повна інтеграція в операційну систему;

- високий ступінь захисту;

- можливість легко змінити кодову комбінацію вручну;

- один ключ на необмежену кількість пристроїв з вбудованими рідерами;

- аутентифікатором є не сам ключ, а набрана на ньому комбінація.

Найбільш ефективно комплекс може застосовуватися замість клавіатурних паролів або сумісно з ними. Заміна стандартних клавіатурних паролів на ключ BIK надає наступні переваги:

| Прихованість набору коду | Захист каналу передачі коду | Стійкість до атаки «по словнику» | Можливість використання простих паролів | |

|---|---|---|---|---|

| BIK | + | + | + | + |

| Пароль | - | - | - | - |

У цьому випадку реалізується двофакторна аутентифікація користувача (пароль + ключ), що в деяких випадках є прямою вимогою політики безпеки компанії.

Адміністратори інформаційних систем мають нагоду використовувати комплекс для управління обліковими записами користувачів як окремої робочої станції (Local Security Policy), так і групової доменної політики безпеки (Active Directory).

Комплекс істотно підвищує безпеку аутентифікації користувачів і може застосуються в будь-якому місці інформаційної системи.

При початковій установці комплексу адміністратору пропонується ввести захисний код, який в результаті використовується для шифрування каналу передачі ключів користувачів від зчитувача в комп'ютер (операційну систему). Кожний екземпляр має власний захисний код, який може бути перепрограмований адміністратором.

Використовування унікального захисного коду дозволяє «прив'язати» комплекс до конкретної робочої станції, тим самим захищаючи робочу станцію від застосування різних зловмисних пристроїв замість «рідного» зчитувача ключа BIK.

Програмне забезпечення стежить за наявністю пристрою зчитування ключа BIK і дозволяє запобігти завантаженню комп'ютера у разі відключення пристрою зчитування (рідера або миші). Таким чином, здійснюється додатковий контроль фізичної цілісності інформаційної комп'ютерної системи. Комплекс повністю відповідає вимогам і стандартам в області засобів технічного захисту інформації.

Комплекс захищений українськими, зарубіжними і міжнародними патентами.

© ВАТ «Меридіан»

українська

українська русский

русский english

english

Миша персоналізована

Миша персоналізована Рідер для ключа BIK-BAK

Рідер для ключа BIK-BAK Замок «Кобра»

Замок «Кобра»